Prośba o umieszczenie w dziale Katastrofa Smoleńska

Uwagi, do poniższej notki:

https://www.salon24.pl/u/karlus/1139034,manipulacja-przy-odczycie-danych-z-taws-w-firmie-uasc-czy-w-maku-update

Karlusie napisałeś coś takiego:

"Jak firmie UASC udalo sie przy pomocy zwyklego przylutowanego mostka(drucika) skopiowac zawartosc pamieci TAWS to i mozliwa byla tak samo latwa manipulacja Rosjan z zapisanymi danymi w pamieci tegoz TAWSa !!"

Mimo wszelkich zalet analitycznych jakie prawdopodobnie posiadasz, tu niestety doszedłeś do granicy swojej wiedzy technicznej i wszedłeś na minę ;)

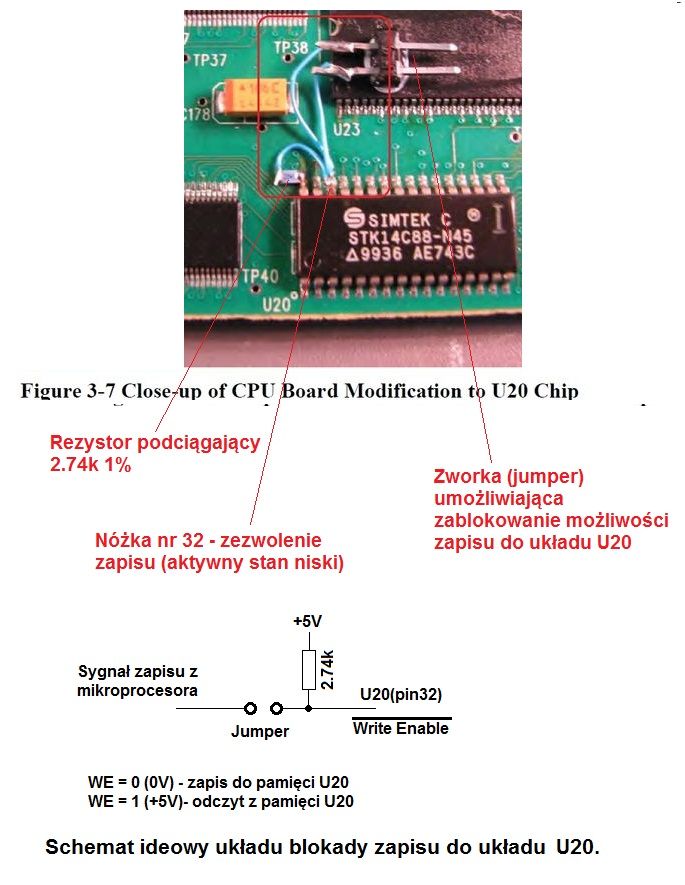

To co jest pokazane na zdjęciu służy do zablokowania procesorowi TAWS-a możliwości zapisu, a więc modyfikacji danych zapisanych wcześniej w pamięci U20. Nóżkę nr 32 odlutowano od pola lutowniczego na płytce i podłączono do tego złącza szpilkowego naklejonego na układzie U23. Pozwala to łączyć i odłączać nóżkę 32 od reszty układu. Niebieski rezystor doklejony do nóżki 32 układu (tu dochodzi zasilanie +5V), przy rozwartej zworce wymusza stan wysoki wejścia /WE blokując możliwość zapisu do pamięci mimo szczerej chęci procesora (np. przy testowaniu pamięci przy włączaniu zasilania). Procesor może tylko odczytywać zawartość pamięci czy to wykonując normalny program użytkowy czy też wykonując odczyt serwisowy. Jeżeli na szpilki nałoży się zworkę, to procesor może normalnie czytać z pamięci i zapisywać do niej.

Sam odczyt czy zapis do pamięci są dokonywane przez oprogramowanie procesora znane tylko (ze względów tak bezpieczeństwa jak i handlowych) wyłącznie producentowi i nic ta zworka nikomu postronnemu nie daje. Oczywiście istnieje możliwość ingerowania w zapis ale wymaga to:

1) Wylutowania układu z płytki oryginalnej.

2) Przylutowania go do innej testowej zawierającej jakiś układ do generowania adresów i kontrolowanego odczytu oraz zapisu danych do tego układu.

3) Zmodyfikowania danych i wgrania ich znów do pamięci STK14C88

4) Wlutowania go bezśladowo (w sensie by to wyglądało jak oryginał) do pierwotnej płytki.

Punkt 3 wymaga znajomości organizacji danych w pamięci, które są gołymi liczbami i do tego, zależnie od parametru, różnie kodowanymi. Ich rozmieszczenie, znaczenie i sposób interpretacji zna oprogramowanie urządzenia TAWS, którego producent nie udostępnia (ze względu na to, że bierze pełną odpowiedzialność za jego poprawność, biorąc pod uwagę jego przeznaczenie).

Dużo prościej dla ewentualnego zamachowca było by po prostu zniszczyć tę płytkę lub jej część w okolicy U20 wraz z nim (przecież zawsze urządzenie mogło tak nieszczęśliwie zostać uszkodzone) zamiast tracić cenny czas na majstrowanie przy danych licząc, że producent znający swój wyrób, tego nie zauważy lub nie zauważy chociażby, że układ U20 był przenoszony na inną płytkę, a w dokumentach serwisowych nie było nic na temat, że układ U20 miał być kiedykolwiek wymieniany przy naprawie. Nie da się ukryć ponownego przetapiania lutowia, szczególnie dobrze takie coś widać pod mikroskopem.

Zwory na innych płytkach, też o niczym nie świadczą, bo mogą być "bajpasami" ścieżek uszkodzonych w momencie katastrofy. Sądząc z gęstości upakowania płytek, to są one wielowarstwowe (ilość warstw ścieżek > 2) i przy uszkodzeniu ścieżki wewnętrznej jedyne co można zrobić, to obejście danego odcinka cienkim drucikiem (kynarem) TYLE, ŻE DO TEGO WYMAGANE JEST POSIADANIE PEŁNYCH SCHEMATÓW IDEOWYCH PŁYTKI I TO KONKRETNEJ JEJ WERSJI ORAZ PLIKÓW PROJEKTOWYCH SAMEJ FIZYCZNEJ PŁYTKI GDZIE JEST ROZMIESZCZENIE ELEMENTÓW, PRZELOTEK MIĘDZYWARSTWOWYCH I DROGA POPROWADZENIA KONKRETNYCH ŚCIEŻEK, A TYCH INFORMACJI PRODUCENT NIE UDOSTĘPNIA, BO NAWET W SERWISIE TEGO TYPU URZĄDZEŃ NIE NAPRAWIA SIĘ TAKICH PŁYTEK TYLKO WYMIENIA JE W CAŁOŚCI NA NOWE !!!

Kreska nad WRITE ENABLE oznacza, że funkcja jest aktywowana stanem niskim (zerem logicznym) czyli napięciem 0V.

Okropny, chodzę pod prąd, wytwarzam napięcie i mam moc dochodzenia do niewłaściwych wniosków ... na szczęście piszę notki z małą częstotliwością ;)))

Nowości od blogera

Inne tematy w dziale Polityka