Dziś smartfon stał się nieodzownym towarzyszem życia większości z nas.

I trudno sobie wyobrazić życie bez niego.

Ale uwaga. Równie trudno sobie wyobrazić jakiej wiedzy o nas samych może dostarczyć innym.

Niekoniecznie zgodnie z naszą wolą, wiedzą czy za zgodą.

O tym właśnie jest ta notka.

Oto, co wyczytałem dziś na niebezpiecznik.pl

"W sieciach kilkuset operatorów na terenie 45 krajów znaleziono ślady działania specjalistycznego oprogramowania o nazwie Pegasus rodem z Izraela służącego do inwigilacji przez służby specjalne. Polska również jest na liście “ofiar”. Poniżej analizujemy polskie ofiary i odpowiadamy na pytanie, czy macie się czego bać, jeśli korzystacie z telefonu komórkowego w Polsce.

Wczoraj grupa The Citizen Lab opublikowała raport, w którym wymieniono operatorów z różnych krajów w których sieciach namierzono inwigilowane przez służby osoby — oto lista operatorów z Polski:

Polkomtel Sp. z o.o.

Orange Polska Spolka Akcyjna

T-mobile Polska Spolka Akcyjna

FIBERLINK Sp. z o.o.

PROSAT s.c.

Vectra S.A.

Netia SA

Raport :

https://citizenlab.ca/2018/09/hide-and-seek-tracking-nso-groups-pegasus-spyware-to-operations-in-45-countries/

Zaczęło się od tego, że 2 lata temu wpadkę zaliczyły służby Zjednoczonych Emiratów Arabskich. Dzięki ich nieudolności świat dowiedział się o tym, że klienci rządowego trojana o nazwie Pegasus stworzonego przez izraelską firmę NSO Group dysponowali łańcuchem 3 nieznanych publicznie podatności na system iOS (tzw. 0-day).

Służby ZEA próbowały za pomocą tych podatności przejąć kontrolę nad telefonem Ahmeda Mansoora, międzynarodowego obrońcy praw człowieka. Ale im nie wyszło. bo na nasze szczęście, a ich nieszczęście, Mansoor był w przeszłości wielokrotnie atakowany i się chłopak dotkliwie nauczył, aby nie klikać w linki z podejrzanych wiadomości. Dlatego treść podejrzanego SMS-a przesłał do Citizen Labu, a tam analitycy na kontrolowanym przez nich urządzeniu uruchomili exploita, przeanalizowali z jakich dziur korzysta i donieśli o nich firmie Apple.

Parę dni później Apple wypuściło łatkę, która automatycznie wgrała się na wszystkie iPhony i iPady. I w tym momencie wszyscy wykorzystujący Pegasusa do różnych operacji, czuli służby specjalne z wielu krajów, równocześnie zakrzyknęły “fu*k“. Bo przez nieudaną akcję służb ZEA, spalony został exploit, z którego korzystały także służby specjalne innych krajów, do operacji poważniejszych niż piętnowanie opozycji politycznej, np. inwigilowania środowisk terrorystycznych lub grup przestępczych handlujących narkotykami.

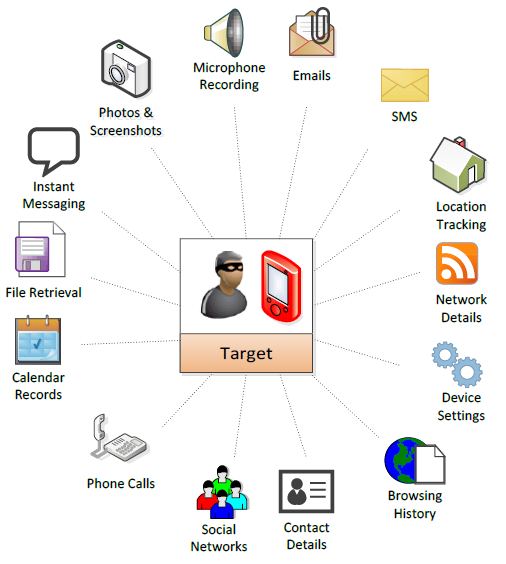

Co robi w telefonie rzeczony Pegasus ?

Spójrzcie.

Trojan wykonuje tzw. “remote jailbreak”, osadza się na telefonie ofiary i wykrada dane takie jak:

treści wiadomości i e-maili,adresy oglądanych stron internetowych,zdjęciadane aplikacji takich jak Facebook, FaceTime, Skype, GMail, Kalendarz, WhatsApp, WeChat.Po dwóch latach Pegasus wciąż infekuje, także w Polsce

Z najnowszego raportu dowiadujemy się, że po ujawnieniu ataku na Mansoora dwa lata temu, znaczna część infrastruktury firmy NSO Group i serwisy internetowe autorstwa służb różnych krajów (użytkowników Pegasusa) w popłochu zniknęły z sieci. Ale nie na długo. Po kilku miesiącach infrastruktura rządowego trojana znów zaczęła się pojawiać online, ale w trochę zmienionej postaci (tzw. wersja 3):

Citizen Lab opracował nową metodę identyfikacji serwerów internetowych odpowiedzialnych za infekcję ofiar Pegasusem (stare serwery zawierały pliki /redirect.aspx oraz /Support.aspx) jak również serwerów C&C, czyli tych do których przesyłane są dane z zainfekowanych Pegasusem telefonów (tu wykorzystano autorski fingerprinting połaczeń TLS o kryptonimie Athena).

Dzięki temu powstała lista 1014 domenwskazujących na serwery zarządzane przez różne służby z różnych krajów w celu obsługi ofiar Pegasusa. Badacze oszacowali, że serwery te są zarządzane przez 36 niezależnych od siebie grup (czyt. służb różnych krajów). Infekcje z terenów Polski przypisano grupie, którą nazwano ORZELBIALY.

Kim są ofiary Pegasusa w Polsce?

Nie wiadomo. Nie wiadomo nawet, czy to rzeczywiście Polacy. To co jest pewne, to zidentyfikowanie aktywności zainfekowanych smartfonów w polskich sieciach. Ale w polskich sieciach przebywać mogą także osoby z zagranicy: dyplomaci, biznesmeni, itp. I to ich telefony, a nie telefony Polaków, mogły wygenerować aktywność, którą namierzył zespół badaczy z Citizen Lab.

Pocieszające jest to, że według badaczy, infekcje na terenie naszego kraju nie są związane z motywami politycznymi.

To że na liście są wszyscy operatorzy telefonii komórkowej nie powinno dziwić. Wystarczy, że zainfekowana osoba korzystała z internetu w PKP i już serwery DNS T-Mobile, a zatem ten operator, wskakują na listę. A może nie był to pociąg, zwykła kawa w jednej z kawiarnii, która swoim klientom udostępnia internet przez router z kartą SIM operatora Plus?

Więcej na temat ofiar z pewnością mogliby powiedzieć sami operatorzy, oczywiście jeśli logują zapytania do swoich DNS-ów i ustalą, pod kątem jakich domen należy przeczesać logi. Bo Citizen Lab nie ujawnił wszystkich domen.

W dodatku, część z ofiar na terenie naszego kraju mogła być po prostu użytkownikami VPN-ów, które na świat “wychodziły” w sieciach polskich operatorów. Do danych z raportu należy więc podchodzić z pewną dozą niepewności, o czym zresztą autorzy raportu lojalnie ostrzegają, a sama NSO Group “ustalenie krajów ofiar” w oświadczeniu komentuje tak:

the list of countries in which NSO is alleged to operate is simply inaccurate. NSO does not operate in many of the countries listed.

Te sprzeczności wynikają właśnie z tego, że NSO mogło sprzedać trojana rządowi Sri Lanki, a ten zainfekował nim Polaków. Polska będąca na liście nie oznacza, że to Polskie służby są klientem NSO, a że ktoś (może Polacy, a może nie) w naszym kraju utrzymuje infrastrukturę do odbioru danych od trojana, a w sieciach naszych krajowych operatorów znaleziono aktywność ofiar (może Polaków, a może nie) zainfekowanych Pegasusem.

Nie wiadomo, czy polskie służby, ale wiadomo, że nie przestępcy

NSO Group utrzymuje, że ich produkt jest sprzedawany jedynie służbom specjalnym w zgodzie z prawem, a nie firmom prywatnym, czy grupom przestępczym. Dodatkowo, wbudowano w niego “zabezpieczenia”, które uniemożliwiają “prace na terenie USA”. To jest o tyle ciekawe, że Citizen Lab zidentyfikował ofiary z USA i nawet sam z powodzeniem zainfekował Pegasusem telefon z terenu USA będąc podpiętym do amerykańskiego operatora.

NSO Group podobno ma też “panel zewnętrznych ekspertów”, który ocenia, czy służbom danego kraju można sprzedać Pegasusa (czy nie będzie on tam wykorzystywany jako “narzędzie opresji politycznej”). Nie wiadomo kto w panelu zasiada, ale po raporcie Citizen Laba można przypuszczać, że nie robi swojej roboty dobrze…

Jak należy to rozumieć? Czy polskie służby potrafią hackować telefony?

Brak 100% pewności, co do tego, czy służba z danego kraju jest lub nie jest klientem NSO Group jest problemem. I nawet jeśli założymy, że na mapie ofiar Polska świeci się na żółto, nie dla tego, że nasze służby korzystają z Pegasusa a dlatego, że na terenie naszego kraju przebywają obywatele innych krajów zainfekowani Pegasusem, to nie możemy zakładać, że polskie służby nie mają zdolności do ataku smartfonów. Zauważyć należy, że tego typu rozwiązań co Pegasus jest więcej. I nawet jeśli nasze służby nie korzystają z Pegasusa, to mogą korzystać z innych rozwiązań, które w dodatku potrafią atakować nie tylko iPhony, ale również Androidy …i w zasadzie wszystko inne co się da wykorzystać do inwigilacji.

Przypomnijmy, że w 2015 roku przejrzeliśmy wykradzione z włoskiej firmy Hacking Team dane, w tym korespondencję e-mail i ujawniliśmy, że jednym z klientów włoskiego trojana rządowego było CBA. I to od 2012 roku (!). Służba za oprogramowanie do hakowania zapłaciła 250 000 Euro, czyli ponad milion złotych. Chętne na zakup były także inne służby, ale wygląda na to, że w porę zorientowały się, że Hacking Team nie jest tak piękny jak przedstawiają to ich prezentacje sprzedażowe.

My mamy nadzieję, że polskie służby, dla naszego bezpieczeństwa, trzymają rękę na pulsie i regularnie badają nowe rozwiązania. A po stwierdzeniu przydatności kupują je i z nich korzystają wyłącznie do walki z przestępcami. Mamy też nadzieję, że nasze służby opracowują swoje autorskie (czyli niewspółdzielone z innymi) techniki ataku bazujące na podatnościach 0-day. Ludzi, którzy byliby w stanie takie podatności odkrywać w popularnym oprogramowaniu mamy w Polsce wielu. Część z nich także w służbach.

Jak to działa ?

Infekcja następuje po kliknięciu w link. Jeśli kiedyś kliknąłeś w jakiś link, to możesz być ofiarą. Ale najprawdopodobniej nie jesteś. Bo Pegasus nie jest wykorzystywany do inwigilowania przypadkowych osób lub obywateli na masową skalę. Ofiary są wybierane przez służby (a każda nowa licencja to koszt ok. 100 000 PLN). Osoby o podwyższonym ryzyku to:

Działacze polityczni (nie tylko opozycja)

Dziennikarze (zwłaszcza śledczy)

PrawnicyOsoby podejrzane o członkostwo w zorganizowanych grupach przestępczych

Osoby podejrzane o terroryzm

O ile służby w normalnych krajach powinny skupiać się przede wszystkim na przestępcach, to zdarzało się, także w Polsce, że policja podsłuchiwała opozycję, a służby dziennikarzy. Znane są też przypadki, kiedy oficerowi jakiejś służby coś głupiego strzelało do głowy i zaczynał inwigilować np. swoją partnerkę. Bo akurat maiał jedną wolną licencję oprogramowania typu Pegasus. Prywata niestety istnieje wszędzie — wystarczy wspomnieć informacje ujawnione przez Snowdena, które pokazały, że z systemów służących do masowej inwigilacji agenci NSA korzystali aby zbierać informacje na temat podobających im się kobiet lub sąsiadów…

Wykorzystanie Pegasusa w celach szpiegostwa też nie należy do najlepszych pomysłów. Służby wielu krajów mają dostęp do tego narzędzia, wiec są w stanie je do pewnego stopnia wykryć.

Jeśli więc nie należysz do powyższych grup społecznych, to raczej powinieneś spać spokojnie w tym przypadku. Ale aby z całą stanowczością stwierdzić, czy Twój telefon jest zainfekowany, trzeba go poddać specjalistycznej analizie, co jest procesem dość skomplikowanym, a jeśli na taką analizę będziesz się umawiać z zainfekowanego urządzenia, to najprawdopodobniej specjaliści i tak nic nie znajdą, bo służby zawczasu odinstalują Ci trojana.

Infekcję najprościej można by wykryć przez monitoring ruchu wychodzącego z telefonu (raz na jakiś czas zainfekowany telefon musi przesłać służbom paczkę z Twoimi nowymi zdjęciami, zapisami rozmów, itp.). Ale niestety, Citizen Lab nie opublikował listy wszystkich zidentyfikowanych przez siebie serwerów wykazujących cechy bycia serwerami Pegasusa. Nie zrobił tego, bo Pegasus wykorzystywany jest też zgodnie z prawem do monitoringu grup przestępczych i publikacja tych adresów IP mogłaby powiadomić przestępców, że są na celowniku. Citizen Lab opublikował w swoim raporcie tylko domeny, które wskazywały na wykorzystanie Pegasusa do inwigilacji motywowanej politycznie. W Polsce takich domen się nie dopatrzono."

Innymi słowy, jeśli podejrzewasz, że możesz być monitorowany, to nie masz za bardzo jak ustalić tego ponad wszelką wątpliwość, więc po prostu kup nowy telefon. I nie klikaj w nim żadnych linków. Właśnie dlatego, jeśli jesteś np. dziennikarzem albo politykiem, to do prowadzenia “wrażliwych operacji” powinieneś korzystać z osobnego sprzętu. Na “niewrażliwym” telefonie możesz klikać w co popadnie, bo nawet jak służby będą go kontrolować, to nie znajdą na nim niczego, co Cię kompromituje.

Albo zrezygnować ze smartfona.

Tylko czy to w dzisiejszych czasach możliwe ?

Niezależnie od tego czy posługujecie się sprzętem z nadgryzionym jabłkiem z Cupertino, czy ze śmiesznym zielonym robocikiem ... Pomyślcie o tym co tu przeczytaliście. Przynajmniej czasem.

Ronin.

Źródło :

Niebezpiecznik.pl

Inne tematy w dziale Technologie